域名快速备案-服务器自救指南,安博通“服务在线”帮你忙

领导: 说说吧,咋回事?

服务器: 我们集团的对外应用服务器——也便是我——忽然访问反常了

领导: ……我是问原因!

服务器: 会不会是,断网了?

网络: 我一切正常。

服务器: 那便是服务挂死了!

服务: 啧,应该是服务器中病毒了,得重启!

服务器: 要不先插拔下网线试试?

领导:…… 服务器,你要是再不恢复,就别干了!

领导&服务器: 唉,我需求一颗速效救心丸!

安博通“服务在线”: 谁叫我?

服务器反常不要慌

安博通“服务在线”帮你忙

安博通“服务在线”: 放轻松,只需遵从下面这本《攻略》,就能对反常问题手到擒来。

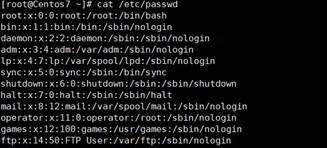

1(域名快速备案)查看用户和密码文件中(/etc/passwd和/etc/shadow中)是否有陌生账号,尤其是账号后面是否有“nologin”,没有的一定要重点重视。

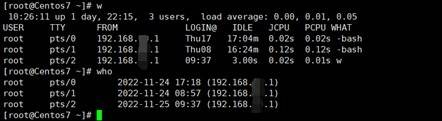

2、运用who指令查看当时登录用户,其中tty为本地登录、pts为长途登录;运用w指令查看体系信息。能够得到某一时刻的用户行为、uptime、登录时刻、用户总数、负载等信息,用于断定反常问题。

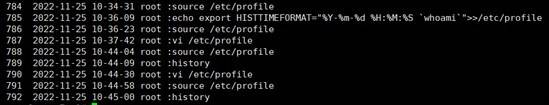

3、修改/etc/profile文件,在尾部添加相应的显示时刻、日期、IP、指令脚本代码,输入history指令,就能让攻击者的IP、攻击时刻、前史指令时刻等信息无所遁形。

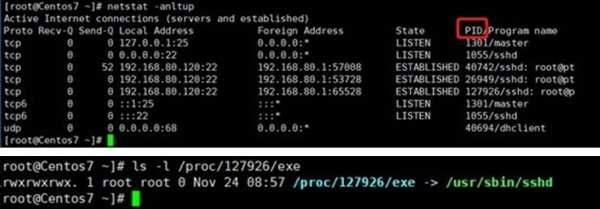

4、运用netstat-anltup指令,剖析端口、IP、PID,查看PID对应的进程文件途径,运转ls-l/proc/$PID/exe或file/proc/$PID/exe程序($PID为对应的PID号)。

运用ps指令,剖析进程ps aux | grep pid .

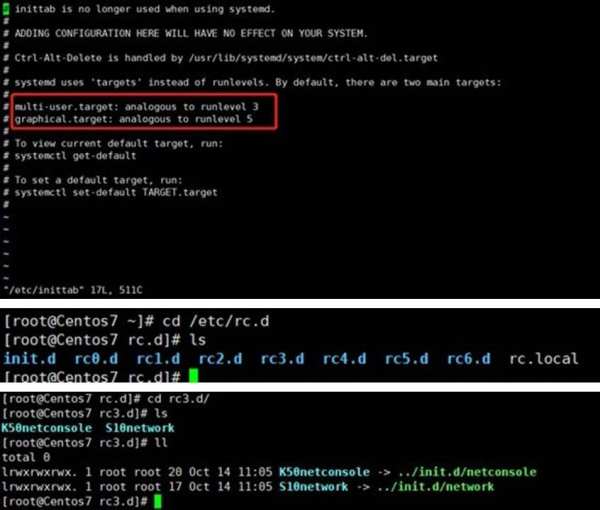

运用vi/etc/inittab查看体系当时的运转等级,经过运转等级查看/etc/rc.d/rc[0-6].d对应的目录中,是否存在可疑文件。(0-6对应的是等级runlevel)

5、查看crontab守时使命,是否存在可疑脚本(是否存在攻击者创立可疑脚本)。运用chkconfig–list查看,是否存在可疑服务。

6、运用grep awk指令,剖析/var/log/secure安全日志中是否存在攻击痕迹。能够结合找到的反常文件名、反常进程、反常用户等进行剖析。

7、还能够运用东西,例如chkrookit、rkhunter、Clamav病毒后门查杀东西,对Linux体系文件进行查杀。

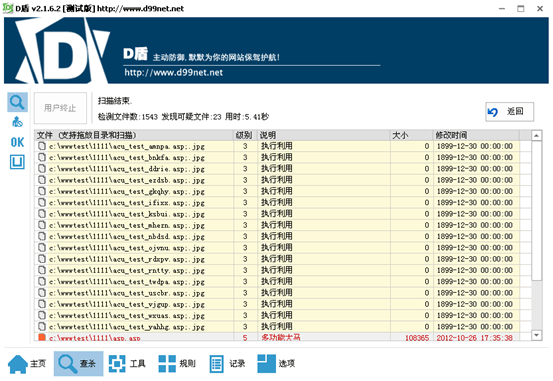

如果有Web站点,能够运用D盾、河马等查杀东西,或者手艺对代码依照脚本木马关键字、关键函数(eval、system、shell_exec、exec、passthru system、popen)查杀webshell后门。

服务器: 感谢《攻略》,救我器命!

《攻略》仅仅安博通海量秘籍中的一本,安博通“服务在线”已为很多用户供给网络安全产品方案的运维保障服务。2022年,安博通服务团队助力用户治理核心事务中的痛点,赋能网络安全应急呼应机制,赢得了很多认可与好评。安博通各行业&区域服务团队整装待发,为您供给安全运维的“定心丸”。

共有 0 条评论